<Fortinet修補高風險漏洞說明與建議>CVE-2025-59718

多項 Fortinet 產品針對FortiCloud SSO 登入驗證繞過漏洞 摘要及因應方式說明

一、攻擊摘要說明

1. CVE編號:CVE-2025-59718, CVE-2025-59719

2. 發佈日期:2025/12/9

3. 嚴重等級:危險 (CVSSv3 9.1)

4. 說明:在 FortiOS、FortiWeb、FortiProxy 及 FortiSwitchManager 中發現一項加密簽章驗證處理不足(Improper Verification of Cryptographic Signature)漏洞 [CWE-347]。 當受影響裝置啟用 FortiCloud SSO 登入功能時,未經驗證的攻擊者可透過精心設計的 SAML 訊息,繞過 FortiCloud SSO 登入驗證流程。 FortiCloud SSO 登入功能在出廠預設設定中並未啟用。但若管理員透過設備 GUI 介面將設備註冊至FortiCare 帳號時,若未手動關閉註冊頁面中的“Allow administrative login using FortiCloudSSO”選項,則註冊完成時會自動啟用 FortiCloud SSO 登入功能。

5. 受影響版本:

⚫ FortiOS 7.6.0到 7.6.3

⚫ FortiOS 7.4.0到 7.4.8

⚫ FortiOS 7.2.0到 7.2.11

⚫ FortiOS 7.0.0到 7.0.17

⚫ FortiProxy 7.6.0到 7.6.3

⚫ FortiProxy 7.4.0到 7.4.10

⚫ FortiProxy 7.2.0到 7.2.14

⚫ FortiProxy 7.0.0到 7.0.21

⚫ FortiWeb 8.0.0

⚫ FortiWeb 7.6.0到7.6.4

⚫ FortiWeb 7.4.0到7.4.9

⚫ FortiSwitchManager 7.2.0到7.2.6

⚫ FortiSwitchManager 7.0.0到7.0.5

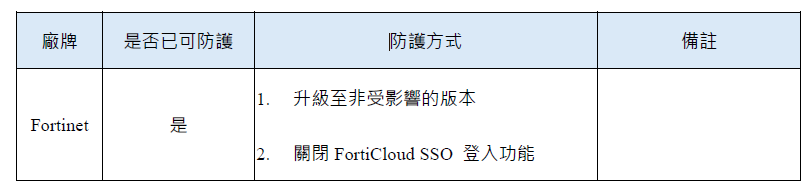

二、資安艦隊/客戶端防護設備應對措施

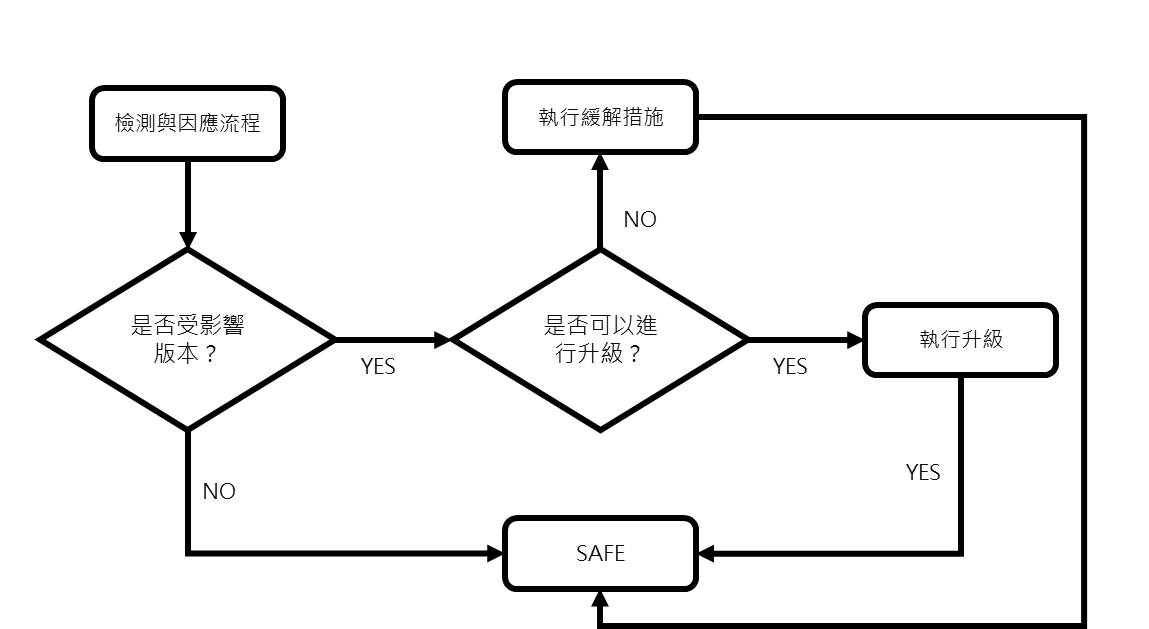

三、檢測與因應流程

四、緩解措施

關閉方式如下:

GUI:前往 System -> Settings,將 “Allow administrative login using FortiCloud SSO” 調整為Off。或可於 CLI 輸入以下指令進行關閉:

config system global

set admin-forticloud-sso-login disable

end

五、升級版本說明

未受影響版本:

⚫ FortiOS 7.6.4或以上

⚫ FortiOS 7.4.9或以上

⚫ FortiOS 7.2.12或以上

⚫ FortiOS 7.0.18或以上

⚫ FortiProxy 7.6.4或以上

⚫ FortiProxy 7.4.11或以上

⚫ FortiProxy 7.2.15或以上

⚫ FortiProxy 7.0.22或以上

⚫ FortiWeb 8.0.1或以上

⚫ FortiWeb 7.6.5或以上

⚫ FortiWeb 7.4.10或以上

⚫ FortiSwitchManager 7.2.7或以上

⚫ FortiSwitchManager 7.0.6或以上

升級方式:

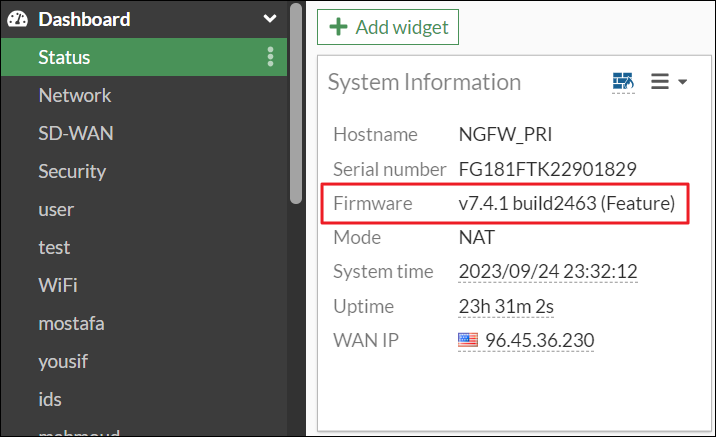

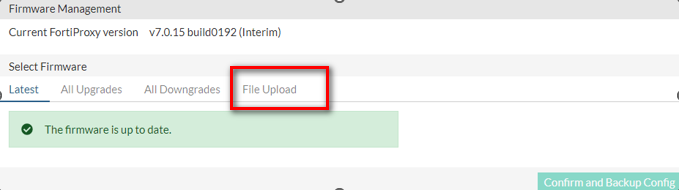

1. 檢查現況是否為受影響版本

2. 點選System > Fabric Management進行上傳並升級

六、參考資訊

連結:https://www.fortiguard.com/psirt/FG-IR-25-647