【安全漏洞警示】針對Fortinet存在高風險安全漏洞(CVE-2025-24472) 中華電信HiNet資安說明與建議

- #防護

- #漏洞

- #CVE

- #Fortinet

- #資安

【安全漏洞警示】針對Fortinet存在高風險安全漏洞(CVE-2025-24472 (FG-IR-24-535)) 中華電信HiNet資安說明與建議

◆ 資安預警通報

FortiOS 存在一個身份驗證繞過漏洞 (CWE-288),影響 FortiOS v7.0。此漏洞可能允許遠端攻擊者在未經身份驗證的情況下,透過向 Node.js WebSocket 模組發送特製請求,成功獲取超級管理員權限。

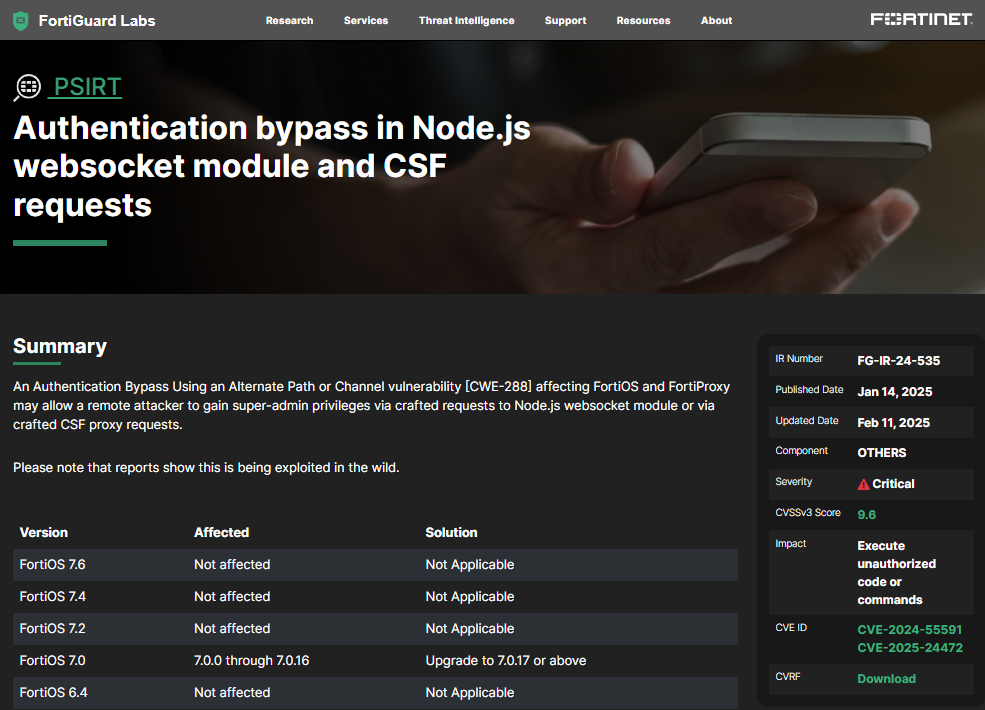

◆ CVE-2025-24472 (FG-IR-24-535) 弱點摘要說明、檢測與因應方式

1.弱點摘要說明

–名稱 : CVE-2025-24472 : Authentication bypass in CSF requests

–發佈日期 : 2025/2/11

–嚴重等級 : Critical 8.1

–摘要說明 :FortiOS 存在一個使用替代路徑或通道進行身份驗證繞過漏洞 (CWE-288),可能允許未經身份驗證的(FortiOS v7.0)遠端攻擊者透過精心設計的 CSF 代理請求獲得超級管理員權限。

2.受影響的版本

–FortiOS 7.0 version: 7.0.0~7.0.16

–FortiProxy 7.2 version: 7.2.0~7.2.12

–FortiProxy 7.0 version: 7.0.0~7.0.19

3.原始資料:

─https://www.fortiguard.com/psirt/FG-IR-24-535

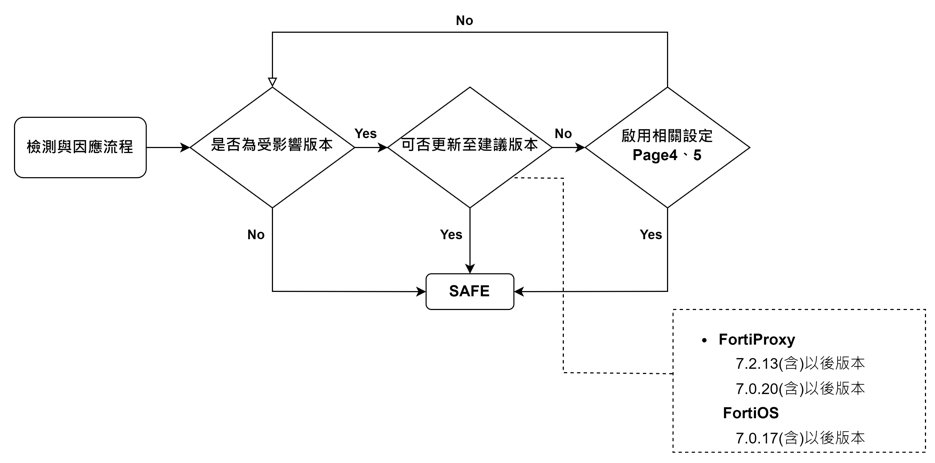

◆ 檢測與因應流程

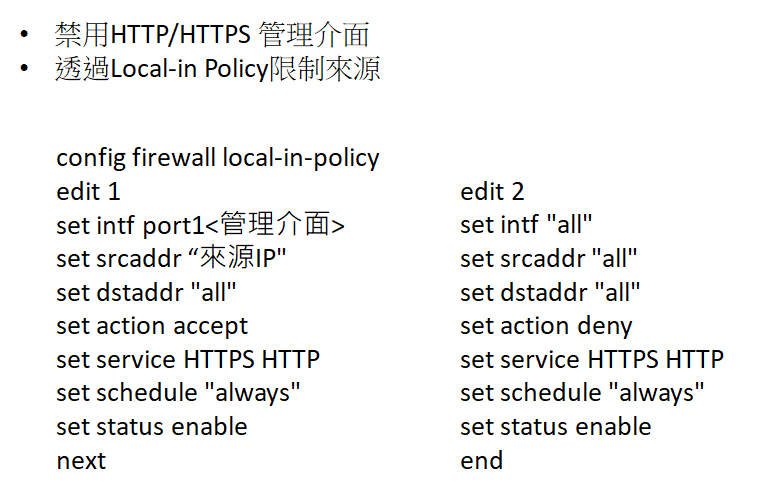

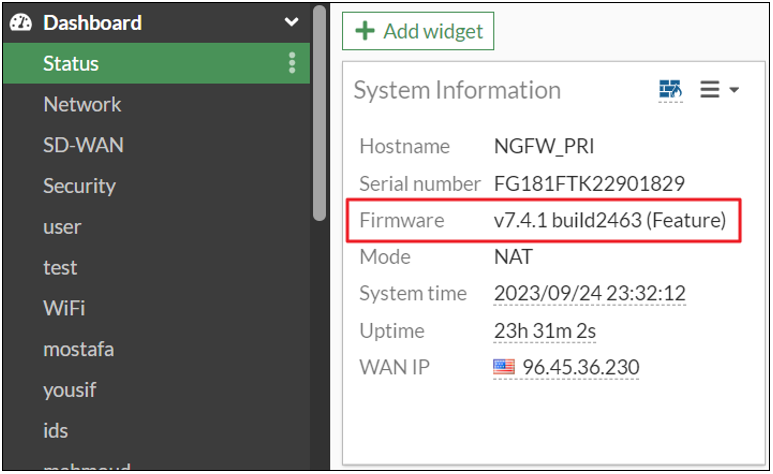

◆ 解決方法

備註一、檢查FortiGate所使用的版本

查看位置;Dashboard > Status

說明:檢查Firmware欄位是否位於受影響的範圍內

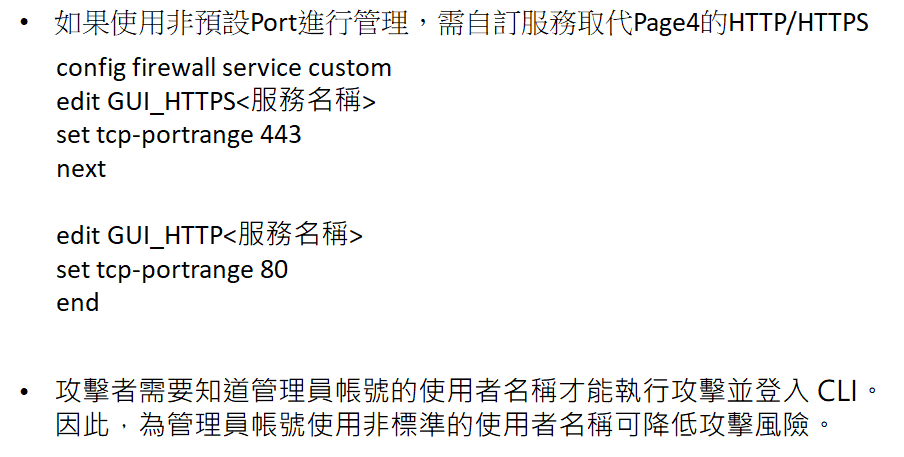

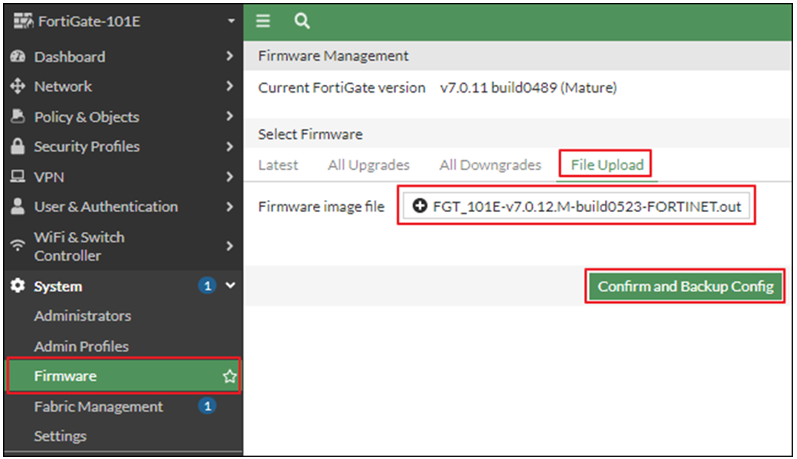

備註二、FortiGate Firmware更新範例

更新位置:System > Firmware

說明:Select file選擇檔案後,點選Confirm and Backup Config進行更新

企業資安網站:https://secure365.hinet.net

諮詢電話:0800-080-123